SE3Groupe2025-14

Programmation des systèmes embarqués

Cette page est un exemple. N'oubliez pas de remplacer BB par votre numéro de binôme dans tous les noms de documents. Cliquez simplement sur le lien rouge pour téléverser un document.

Carte électronique

Carte réalisée en utilisant le logiciel KiCAD : Fichier:2025-pse-b14-prog.zip.

Schéma électronique de la carte :

Résultat du routage :

Photo de la carte soudée :

Vidéo très courte et en basse résolution de la carte en fonctionnement :

Média:2025-PSE-14-PROG-video.mp4

Programmation

Bilan

J'indique où j'en suis arrivé à la fin des séances.

Eventuellement la vidéo brève du fonctionnement complet du programmateur : Média:2025-PSE-14-PROG-final.mp4.

Premier système embarqué

Titre du Projet: "GhostDrive" - Plateforme d'Audit de Sécurité Furtive & Autonome

1) Description Générale:

Ce projet consiste en la conception complète (Hardware & Software) d'un outil d'audit de sécurité de type BadUSB. L'objectif est de créer un dispositif capable d'exécuter des injections de commandes automatisées tout en se camouflant derrière l'apparence d'un périphérique USB standard.

L'architecture repose sur un microcontrôleur ATmega32U4 et intègre une gestion d'énergie sur batterie LiPo (chargée via MAX1811). Cette autonomie permet de configurer le mode d'attaque "Hors-Ligne" avant le branchement, garantissant une exécution immédiate et calibrée lors de l'insertion sur la cible.

2) Scénario d'Utilisation:

- Configuration (Offline) : Grâce à sa batterie interne, l'auditeur sélectionne le script d'attaque (payload) via un DIP Switch à 2 positions (permettant 4 configurations différentes). Deux boutons tactiles permettent de réinitialiser ou de déclencher manuellement une action.

- Infiltration (Mode Leurre) : Une fois branché en USB, le dispositif est reconnu par l'OS comme une simple Clé USB de stockage. L'utilisateur voit des fichiers inoffensifs, ce qui lève les soupçons.

- Exécution (Injection): Une interface HID (CLavier), camouflée dans la configuration USB Composite, s'active discrètement pour exécuter le script sélectionné (ex: exfiltration de données, ouverture de terminal) pendant que la victime consulte les fichiers.

Objectif Final :

Obtenir un PCB fonctionnel et routé capable de charger une batterie LiPo et d'injecter une séquence de texte ("Hello word" ou un script complexe) sur n'import quel OS (Windows/Linux) dès le branchement, après sélection sur l'écran.

Archive GIT

Mon archive GIT pour le projet KiCAD et pour les programmes : imassial/2025_PSE_14_imassial_dgrari.

Archive privée. Binôme comme administrateur. Boé et Redon comme administrateur.

Ajouter un .gitignore pour KiCAD et langage C.

Structure avec matériel (y compris production - gerber, bill of materials) / logiciel / documentation (e.g. documentation technique).

Description du système embarqué

Carte électronique

Carte réalisée en utilisant le logiciel KiCAD : Fichier:2025-PSE-14-systeme.zip.

Schéma électronique de la carte :

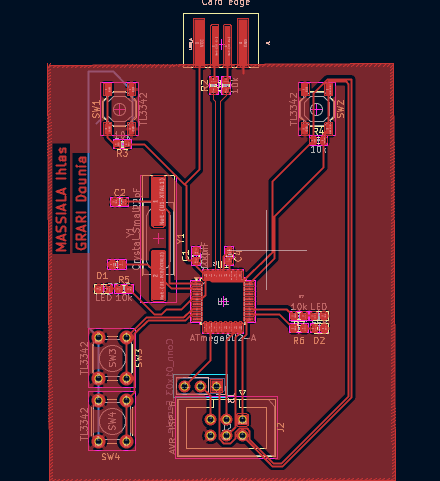

Résultat du routage :

Photo de la carte soudée :

Vidéo très courte et en basse résolution de la carte en fonctionnement :

Média:2025-PSE-14-systeme-video.mp4

Travail effectué

Par exemple une description chronologique du travail effectué.

Bilan

J'indique où j'en suis arrivé à la fin des séances.

Eventuellement la vidéo brève du fonctionnement complet du programmateur : Média:2025-PSE-14-systeme-final.mp4.